Volver a los Compromisos

de Eficiencia 2026–2028

EJE TEMÁTICO 8

CIBERSEGURIDAD

Compromiso

Las empresas se comprometen a fortalecer la ciberseguridad mediante políticas institucionales, identificación de vulnerabilidades, gestión de riesgos, desarrollo de capacidades internas, protección de infraestructuras críticas, adopción progresiva de marcos internacionales (como ISO 27001) y cultura organizacional de ciberseguridad.

INDICADORES

CS-01

POLÍTICA CORPORATIVA DE CIBERSEGURIDAD Y HOJA DE RUTA

OBJETIVO

Establecer un marco corporativo común para la gestión del riesgo cibernético, mediante la adopción de una política de ciberseguridad y una hoja de ruta consensuada que permita avanzar de manera progresiva y homogénea en la protección de los activos críticos.

DEFINICIÓN DEL INDICADOR

Definición

Mide el grado de avance en la adopción e implementación de una política corporativa de ciberseguridad y una hoja de ruta estructurada, orientadas al fortalecimiento de la gestión del riesgo cibernético y a la protección de los ciberactivos críticos de la empresa.

Alcance

Aplica a los activos críticos de información y tecnológicos asociados a la prestación del servicio. La política de ciberseguridad podrá estar integrada a otras políticas de Tecnologías de la Información o sistemas de gestión existentes, siempre que cubra los elementos mínimos definidos en la hoja de ruta.

Cláusula de Homologación

Se considerará cumplimiento del indicador cuando la empresa cuente con políticas, marcos, planes o programas vigentes de ciberseguridad que integren una hoja de ruta y controles verificables, equivalentes a los requerimientos definidos en el Acuerdo Central.

MECANISMO DE VERIFICACIÓN Y FÓRMULA

Acuerdo Central (Básico)

Evidencia documental de diagnóstico de ciberseguridad, adopción de la política corporativa y definición de una hoja de ruta consensuada en el sector con los lineamientos y criterios comunes definidos en el marco de la Acción Sectorial, sin implicar uniformidad obligatoria entre empresas. El concepto apunta a coherencia metodológica sectorial, respetando la autonomía y contexto de cada prestador.

Nivel Superior y Nivel de Excelencia

Evidencia de implementación progresiva de los controles definidos en la hoja de ruta y de avances en el modelo de madurez de gestión del riesgo cibernético.

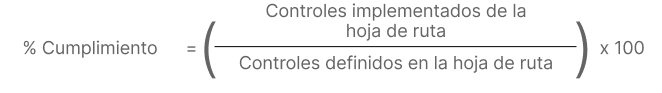

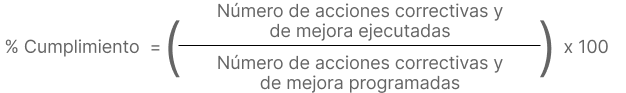

FÓRMULA

METAS 2026–2028 (NIVELES DE DESEMPEÑO)

Acuerdo Central

- Realizar un diagnóstico de ciberseguridad.

- Adoptar la política corporativa de ciberseguridad.

- Definir una hoja de ruta con controles mínimos priorizados.

Nivel superior

Implementar al menos el 60 % de los controles definidos en la hoja de ruta.

*Meta sujeta a la disponibilidad presupuestal y a la viabilidad tarifaria aprobada.

Nivel de excelencia

Implementar el 100% de los controles priorizados de la hoja de ruta y operar un esquema de seguimiento y mejora continua.

*Meta sujeta a la disponibilidad presupuestal y a la viabilidad tarifaria aprobada.

ACCIONES SUGERIDAS (REFERENCIALES)

- Conformar un espacio sectorial o clúster para la definición consensuada de la guía de ciberseguridad.

- Identificar y clasificar los ciberactivos críticos.

- Adoptar o actualizar la política corporativa de ciberseguridad.

- Definir la hoja de ruta de controles de ciberseguridad.

- Implementar controles técnicos, organizacionales y procedimentales de mayor impacto.

- Definir y probar planes de respuesta a incidentes y recuperación de ciberactivos.

GLOSARIO TÉCNICO

Riesgo cibernético

Probabilidad de que una amenaza digital explote una vulnerabilidad y genere impactos negativos sobre la confidencialidad, integridad o disponibilidad de los activos de información y tecnológicos del prestador.

Ciberactivos críticos

Sistemas de información, infraestructuras tecnológicas, datos y componentes digitales cuya afectación compromete la continuidad del servicio, la seguridad de la información o la operación del prestador.

Hoja de ruta de ciberseguridad

Instrumento técnico y operativo que prioriza controles, acciones y plazos para fortalecer progresivamente la gestión del riesgo cibernético, acorde con el nivel de madurez y capacidades del prestador.

CS-02

ANÁLISIS DE VULNERABILIDADES DE SISTEMAS E INFRAESTRUCTURA DIGITAL

OBJETIVO

Asegurar un avance progresivo y verificable en la identificación, clasificación y tratamiento de vulnerabilidades de los sistemas e infraestructura digital, priorizando la reducción del riesgo cibernético sobre los activos críticos.

DEFINICIÓN DEL INDICADOR

Definición

Mide el grado de avance en la ejecución de análisis de vulnerabilidades sobre sistemas e infraestructura digital, así como en la clasificación, priorización y tratamiento de las vulnerabilidades identificadas.

Alcance

Aplica a los sistemas de información, infraestructura tecnológica y ciberactivos críticos asociados a la prestación del servicio, incluyendo entornos IT y, cuando aplique, entornos OT. El tratamiento de vulnerabilidades se realizará de manera progresiva, acorde con las capacidades técnicas, operativas y financieras de la empresa.

Cláusula de Homologación

Se considerará cumplimiento del indicador cuando la empresa cuente con procesos, herramientas o prácticas vigentes de análisis y gestión de vulnerabilidades que sean verificables y equivalentes a los requerimientos establecidos en el Acuerdo Central.

MECANISMO DE VERIFICACIÓN Y FÓRMULA

Acuerdo Central (Básico)

Evidencia de realización de análisis de vulnerabilidades, clasificación de vulnerabilidades críticas, altas y medias, y definición de acciones de tratamiento.

Nivel Superior y Nivel de Excelencia

Evidencia de ejecución progresiva de acciones de mitigación y corrección de vulnerabilidades, con priorización basada en criticidad y riesgo.

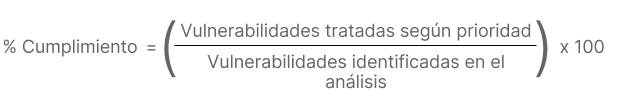

FÓRMULA

METAS 2026–2028 (NIVELES DE DESEMPEÑO)

Acuerdo Central

- Realizar análisis de vulnerabilidades en sistemas e infraestructura digital,

- Clasificar vulnerabilidades críticas, altas y medias.

- Corregir el 100% de las vulnerabilidades críticas identificadas.

Nivel superior

Corregir al menos el 60% de las vulnerabilidades altas y medias identificadas.

*Meta sujeta a la disponibilidad presupuestal y a la viabilidad tarifaria aprobada.

Nivel de excelencia

Corregir al menos el 80% de las vulnerabilidades altas y medias identificadas y operar un ciclo permanente de análisis y mitigación.

*Meta sujeta a la disponibilidad presupuestal y a la viabilidad tarifaria aprobada.

ACCIONES SUGERIDAS (REFERENCIALES)

- Realizar escaneos periódicos de vulnerabilidades en entornos IT.

- Incluir, cuando aplique, análisis de vulnerabilidades en entornos OT.

- Clasificar vulnerabilidades según niveles de criticidad.

- Aplicar parches y correcciones de seguridad.

- Segmentar redes y reforzar controles de acceso.

- Realizar pruebas de penetración para validar la efectividad de los controles.

GLOSARIO TÉCNICO

Vulnerabilidad

Debilidad técnica, configuracional u operativa de un sistema, activo o proceso digital que puede ser explotada por una amenaza cibernética.

Análisis de vulnerabilidades

Proceso sistemático de identificación, clasificación y evaluación de vulnerabilidades en sistemas e infraestructura digital, mediante herramientas automatizadas o técnicas especializadas.

Tratamiento de vulnerabilidades

Conjunto de acciones orientadas a mitigar, corregir o reducir el riesgo asociado a una vulnerabilidad, incluyendo parches, configuraciones de seguridad, segmentación o controles compensatorios.

CS-03

GESTIÓN DE INCIDENTES DE CIBERSEGURIDAD

OBJETIVO

Fortalecer la capacidad institucional del prestador para prevenir, detectar, gestionar y responder de manera oportuna y coordinada a incidentes de ciberseguridad, minimizando impactos operativos, financieros, reputacionales y sobre la continuidad del servicio.

DEFINICIÓN DEL INDICADOR

Definición

Mide el nivel de implementación, madurez y efectividad de la gestión de incidentes de ciberseguridad del prestador, a través de la adopción de protocolos, capacidades de respuesta y procesos de mejora continua.

Alcance

El indicador aplica a los incidentes que afecten o puedan afectar los sistemas de información, las infraestructuras tecnológicas y los activos digitales asociados a la prestación del servicio, incluyendo la preparación, detección, respuesta, recuperación y análisis posterior. Cuando no sea viable la ejecución de pruebas reales de suspensión o recuperación de servicios, se admitirán pruebas de escritorio debidamente documentadas.

Cláusula de Homologación

Para prestadores que cuenten con esquemas propios de gestión de incidentes, el cumplimiento del indicador podrá homologarse mediante la demostración de protocolos, roles, procedimientos y ejercicios de prueba acordes con su nivel de riesgo y complejidad operativa.

MECANISMO DE VERIFICACIÓN Y FÓRMULA

Acuerdo Central (Básico)

Verificación documental del protocolo de gestión de incidentes aprobado, del registro formal de eventos y de la ejecución de al menos un ejercicio de prueba (real o de escritorio).

Nivel Superior y Nivel de Excelencia

Medición porcentual del avance en la ejecución de acciones correctivas, de mejora y optimización derivadas de incidentes, simulacros y pruebas realizadas.

FÓRMULA

METAS 2026–2028 (NIVELES DE DESEMPEÑO)

Acuerdo Central

- Definir, aprobar e implementar el Protocolo de Gestión de Incidentes de Ciberseguridad,

- Mantener un registro formal de eventos

- Ejecutar al menos un ejercicio anual de prueba (real o de escritorio).

Nivel superior

Ejecutar al menos el 60% de las acciones correctivas y de mejora derivadas de incidentes, simulacros y pruebas realizadas.

*Meta sujeta a la disponibilidad presupuestal y a la viabilidad tarifaria aprobada.

Nivel de excelencia

Cerrar el 100% de las acciones de mejora y evidenciar la optimización de los tiempos de respuesta, coordinación y recuperación ante incidentes de ciberseguridad.

*Meta sujeta a la disponibilidad presupuestal y a la viabilidad tarifaria aprobada.

ACCIONES SUGERIDAS (REFERENCIALES)

- Definir y aprobar el Protocolo de Reporte y Respuesta a Incidentes.

Conformar y capacitar al Equipo de - Respuesta (CSIRT) interno o mixto.

- Establecer una taxonomía de incidentes (clasificación por tipo y nivel de criticidad: Baja, Media, Alta).

- Habilitar canales oficiales de reporte (correo de seguridad, línea de emergencia) y socializarlos con todo el personal.

- Establecer procedimientos de triaje y contención inicial (ej. desconexión de redes, aislamiento de equipos infectados).

- Definir la matriz de escalamiento y comunicación (¿a quién se avisa y cuándo? Gerencia, Comunicaciones, Autoridades).

- Ejecutar procedimientos de erradicación de la amenaza y recuperación de sistemas (restauración de backups limpios).

- Realizar simulacros de ataque (ej. Phishing controlado o Ransomware simulado) al menos una vez al año.

- Realizar análisis de causa raíz o forense básico tras un incidente relevante.

- Documentar lecciones aprendidas y actualizar el protocolo con base en NEPas.

GLOSARIO TÉCNICO

Incidente de ciberseguridad

Evento o conjunto de eventos que comprometen, o pueden comprometer, la confidencialidad, integridad o disponibilidad de los sistemas, información o infraestructuras digitales del prestador.

Protocolo de Gestión de Incidentes

Conjunto de procedimientos formalizados que definen roles, responsabilidades y acciones para la detección, respuesta, contención, recuperación y análisis posterior de incidentes de ciberseguridad.

Prueba de escritorio

Ejercicio de simulación teórica y documentada que permite evaluar la capacidad de respuesta ante incidentes cuando no es viable realizar pruebas reales de interrupción o recuperación de sistemas.